1.6. IAMユーザのMFAデバイス有効化 (仮想デバイス)¶

作業の目的 [why]¶

IAMユーザを保護するため、マネジメントコンソールでMFA仮想デバイスの設定をします。

完了条件/事前条件 [設計者用情報]

完了条件 [after]

主処理は、以下を満たしたときに成功したものとします。

- 完了条件1

- IAMユーザ"handson-cloud9-user"がMFAデバイスで保護されている

- 完了条件2

- MFAデバイスを利用してIAMユーザ"handson-cloud9-user"としてログインできる。

事前条件 [before]

主処理の実施は、以下の状態であることを前提とします。

- 事前条件1

- IAMユーザ"handson-cloud9-user"がMFAデバイスで保護されていない。

- 事前条件2

- MFAソフトウェアが起動している。

作業対象 [what]¶

- IAMサービス

標準時間(合計)¶

8分

パラメータ設定¶

| パラメータ設定の標準時間: | 2分 |

|---|

作業に必要なモノ・情報 [resource]¶

作業開始には、以下が全て揃っていることが必要です。

リソース1: MFAデバイス

- AWSアカウントで利用するMFAデバイスです。

- 今回は仮想デバイスを利用します。

- MFAソフトウェア (以下は参考)

- Google Authenticator

- SmartKey (IIJ)

- MFAソフトウェア (以下は参考)

タスクの実施¶

| タスク標準時間: | 6分 |

|---|

1. 前処理¶

処理対象の状態確認¶

主処理の実施は、以下の状態であることを前提とします。

前提と異なることが判明した場合、直ちに処理を中止します。

事前条件1: IAMユーザ"handson-cloud9-user"がMFAデバイスで保護されていない。

「IAMユーザ"handson-cloud9-user"がMFAデバイスで保護されていない。」ことを確認します。

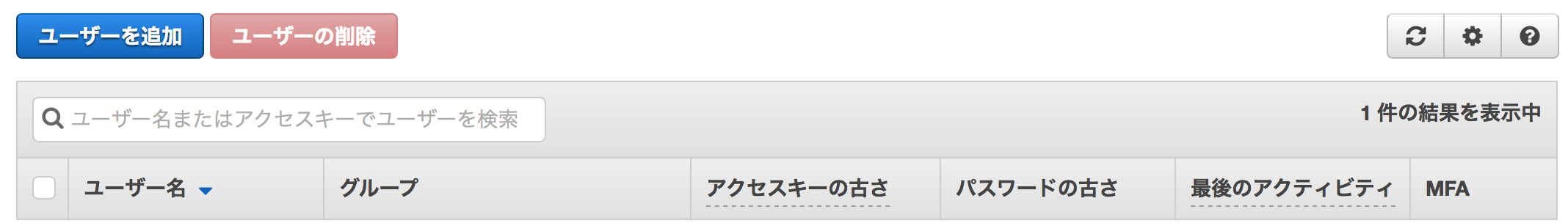

IAMマネジメントコンソールの"ユーザー"https://console.aws.amazon.com/iam/home#/users にアクセスします。

"検索"欄に"handson-cloud9-user"を入力します。

IAMグループ"handson-cloud9-user"が一覧に存在することを確認します。

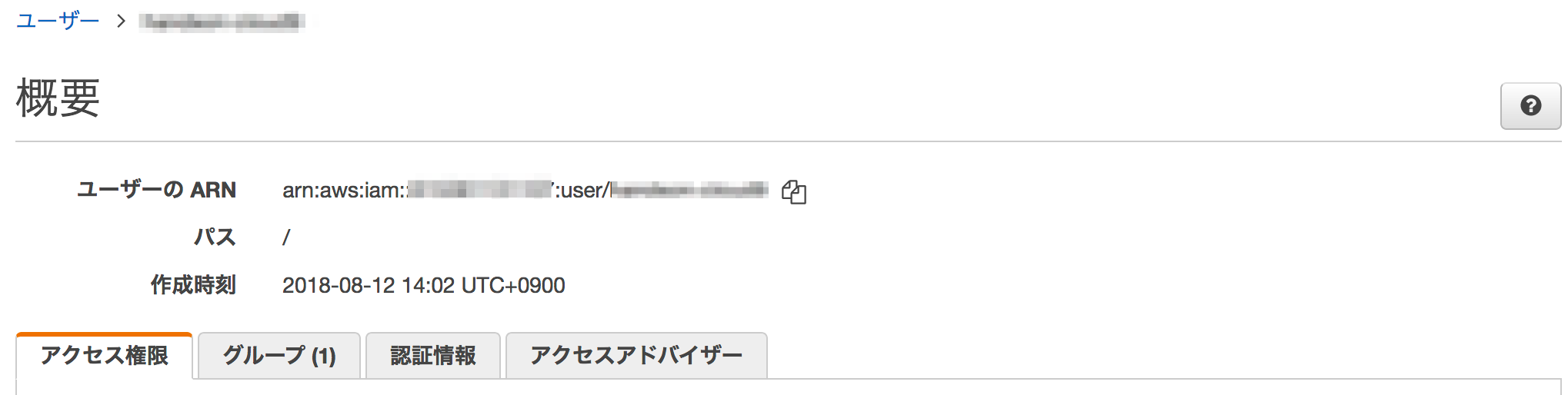

一覧に表示されている"handson-cloud9-user"(リンク)をクリックします。

- ユーザの"概要"が表示されます。

"認証情報"(タブ)をクリックします。

- ユーザの"認証情報"が表示されます。

"MFA デバイスの割り当て"が"いいえ"になっていることを確認します。

事前条件2: MFAソフトウェアが起動している。

「MFAソフトウェアが起動している。」ことを確認します。

2. 主処理¶

MFAデバイスの有効化¶

認証情報 (タブ画面)

- "MFA デバイスの割り当て"の編集(アイコン)をクリックします。

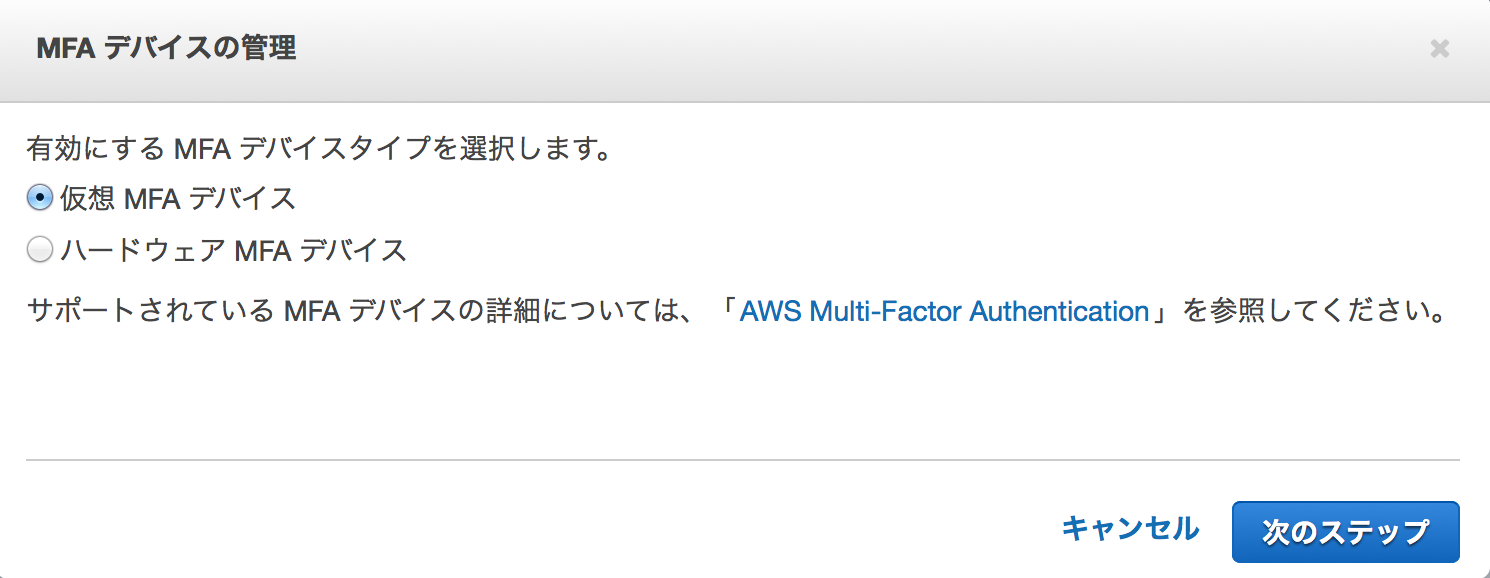

MFAデバイスの管理 画面 (その1)

- "仮想MFAデバイス"(ラジオボタン)を選択します。

- "次のステップ"ボタンをクリックします。

MFAデバイスの管理 画面 (その2)

- "次のステップ"ボタンをクリックします。

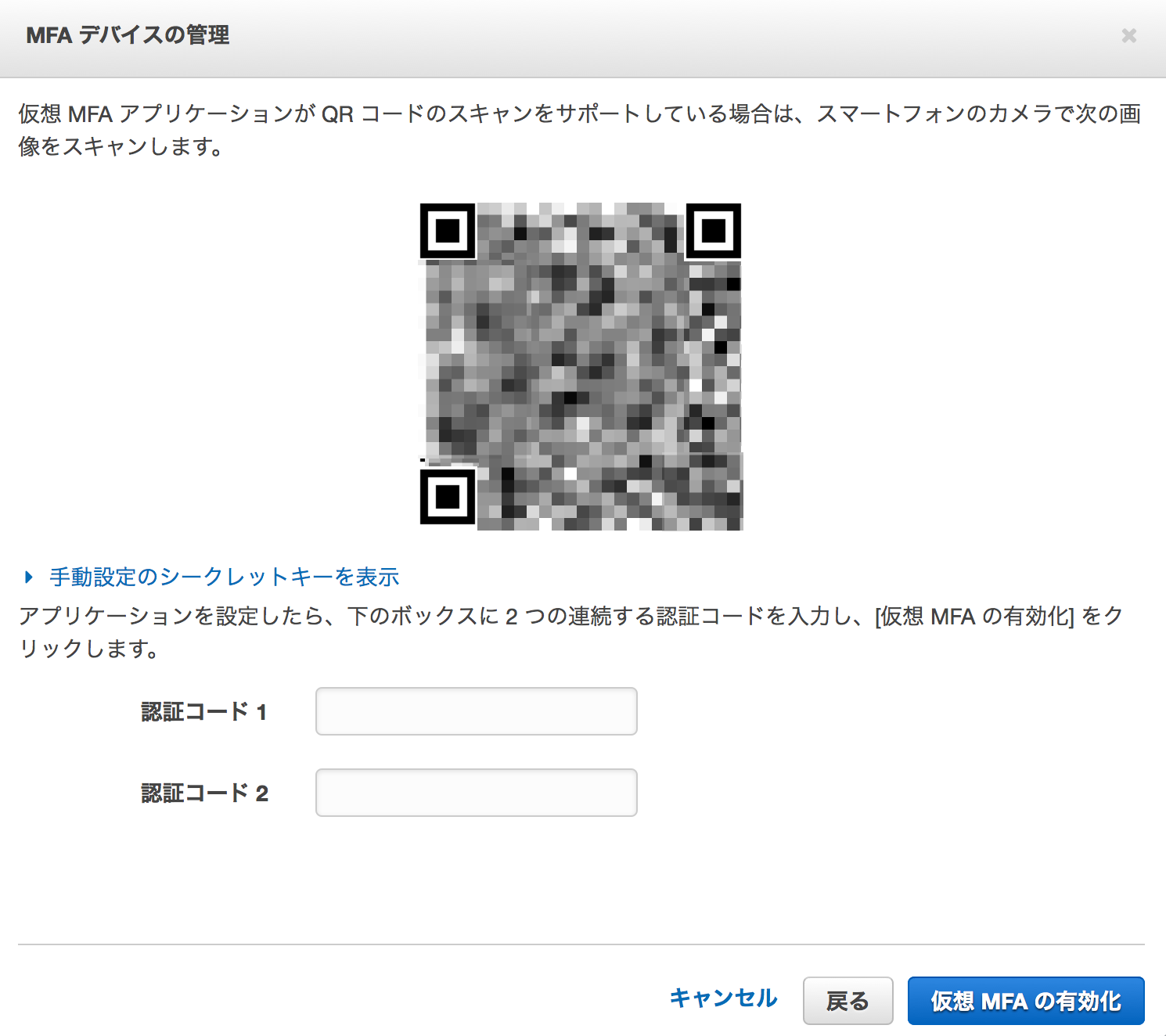

MFAデバイスの管理 画面 (その3)

QRコードをMFAソフトウェアに読み込ませます。

注釈

QRコードを画像で保存しておくことで、MFAソフトウェアが利用できなくなった場合でも復旧させることが可能です。ただし保存した画像は安全なところで厳重に保管してください。

MFAソフトウェアに表示された6桁の数字を以下の欄に入力します。(1回目)

認証コード 1: MFAソフトウェアで上記の6桁数字の次に表示された6桁の数字を以下の欄に入力します。(2回目)

認証コード 2: 注釈

1回目と2回目の数字は、必ずMFAソフトウェア上で連続して表示されたものである必要があります。

"仮想MFAの有効化"ボタンをクリックします。

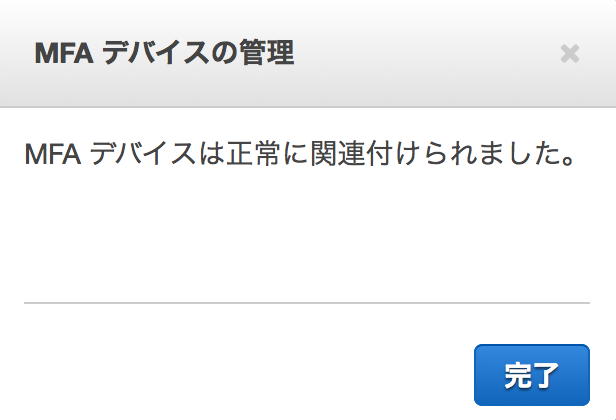

MFAデバイスの管理 画面 (その4)

3. 後処理¶

完了条件の確認¶

主処理は、以下を満たしたときに成功したものとします。

完了条件1: IAMユーザ"handson-cloud9-user"がMFAデバイスで保護されている

「IAMユーザ"handson-cloud9-user"がMFAデバイスで保護されている」ことを確認します。

IAMマネジメントコンソールの"ユーザー"https://console.aws.amazon.com/iam/home#/users にアクセスします。

"検索"欄に"handson-cloud9-user"を入力します。

IAMグループ"handson-cloud9-user"が一覧に存在することを確認します。

一覧に表示されている"handson-cloud9-user"(リンク)をクリックします。

- ユーザの"概要"が表示されます。

"認証情報"(タブ)をクリックします。

- ユーザの"認証情報"が表示されます。

"MFA デバイスの割り当て"にMFAデバイスのARNが表示されていることを確認します。

完了条件2: MFAデバイスを利用してIAMユーザ"handson-cloud9-user"としてログインできる。

「MFAデバイスを利用してIAMユーザ"handson-cloud9-user"としてログインできる。」ことを確認します。

利用するAWSアカウントの「IAM ユーザーのサインインリンク」(ログインURL)にアクセスします。

"サインイン"画面が表示されます。

- IAMユーザ名"handson-cloud9-user "を入力します。

- "パスワード"欄にIAMユーザのパスワードを入力します。

- "サインイン"(ボタン)をクリックします。

MFAに表示されている6桁の数値を入力します。

マネジメントコンソールにサインインできたことを確認します。